Hơn 1.300 máy chủ Microsoft SharePoint tiếp xúc trên Internet vẫn chưa được vá lỗi bảo mật liên quan đến lỗ hổng Spoofing, một lỗ hổng được khai thác từ ngày đầu tiên và vẫn đang bị lợi dụng trong các cuộc tấn công hiện tại.

Được theo dõi với mã định danh CVE-2026-32201, lỗ hổng này ảnh hưởng đến SharePoint Enterprise Server 2016, SharePoint Server 2019 và SharePoint Server Subscription Edition (phiên bản on-premises mới nhất, sử dụng mô hình “cập nhật liên tục”).

Như Microsoft đã giải thích khi vá lỗi bảo mật này trong bản cập nhật Patch Tuesday tháng 4/2026, việc khai thác thành công cho phép các tác nhân đe dọa không có đặc quyền thực hiện giả mạo mạng, bằng cách lợi dụng điểm yếu trong việc xác thực đầu vào không đúng cách trong các cuộc tấn công có độ phức tạp thấp, không yêu cầu tương tác của người dùng.

“Kẻ tấn công khai thác thành công lỗ hổng này có thể xem một số thông tin nhạy cảm, thay đổi thông tin đã được tiết lộ, nhưng không thể hạn chế quyền truy cập vào tài nguyên”, thông báo cho biết.

Mặc dù Microsoft từng cảnh báo về lỗ hổng này, xếp nó vào loại lỗ hổng zero-day, nhưng gã khổng lồ công nghệ vẫn chưa tiết lộ cách thức nó bị khai thác trong các cuộc tấn công, hoặc liên kết hoạt động độc hại này với một tác nhân đe dọa hoặc nhóm tin tặc cụ thể nào.

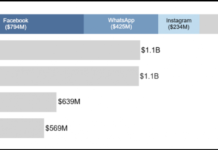

Ngày 21/4, Shadowserver cảnh báo rằng hơn 1.300 máy chủ Microsoft SharePoint chưa được vá lỗi vẫn đang chờ được tăng cường bảo mật, trong khi chỉ có chưa đến 200 hệ thống được vá lỗi kể từ khi Microsoft phát hành bản cập nhật bảo mật CVE-2026-32201.

Máy chủ SharePoint dễ bị tấn công CVE-2026-32201

Cùng ngày, Microsoft phát hành bản vá khắc phục lỗ hổng CVE-2026-32201, Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) đã thêm lỗ hổng này vào Danh mục các lỗ hổng đã bị khai thác (KEV) của mình. Cơ quan này cũng ra lệnh cho các cơ quan thuộc nhánh hành pháp dân sự liên bang (FCEB) tại Mỹ vá lỗi máy chủ SharePoint trong vòng hai tuần, trước ngày 28/4.

“Loại lỗ hổng này là một phương thức tấn công thường xuyên của các tác nhân mạng độc hại và tiềm ẩn những rủi ro đáng kể đối với toàn bộ hệ thống chính phủ liên bang. Hãy áp dụng các biện pháp giảm thiểu của nhà cung cấp, tuân theo hướng dẫn BOD 22-01 hiện hành đối với các dịch vụ đám mây, hoặc ngừng sử dụng sản phẩm nếu không có biện pháp giảm thiểu nào khả dụng”, cảnh báo cho biết.

Mới đây, CISA cũng cảnh báo về lỗ hổng leo thang đặc quyền trong Windows Task Host đang bị khai thác trên thực tế, đồng thời khuyến cáo các cơ quan liên bang cần bảo mật thiết bị của họ càng sớm càng tốt, vì nó có thể cho phép kẻ tấn công giành được đặc quyền SYSTEM trên các thiết bị dễ bị tổn thương.